Muy interesante

Si alguna vez te has preguntado sobre la seguridad de tus datos y cómo conseguir una alta protección de ellos, ¡este vídeo es para ti! Déjanos contarte desde Prosol y NetApp todo lo que necesitas saber para luchar contra el Ramsonware con Data Security: • Snapshots: como principal elemento contra el Ramsonware • SnapLock: copias no-modificables de Snapshot • SnapCenter: para la gestion de aplicaciones • Integración con aplicaciones de seguridad de terceros: Fpolicy, Antivirus, Identity Provider, SIEM,…

Solución de gestión de datos no estructurados basada en Varonis

Según informes de analistas independientes, en el año 2020 las empresas gestionarán aproximadamente catorce veces más (14x) datos que cinco años antes y el número de servidores se habrá multiplicado por diez (10x), con equipos de Administración que, en el mejor de los casos, solo crecerán un 50% (1,5x).

Dentro de los datos generados en el ámbito empresarial, podemos distinguir tres tipos:

• DATOS ESTRUCTURADOS DE APLICACIONES DE NEGOCIO, típicamente asociados a Bases de Datos relacionales, que aloja datos financieros de la empresa y sus clientes con un formato conocido que se aprovecha para generar informes periódicos o explotarlos con herramientas de análisis matemático.

• DATO NO ESTRUCTURADO GENERADO POR MÁQUINAS, dentro del ámbito de las Tecnologías de la Información, con volúmenes masivos y sin un formato específico.

• DATA NO ESTRUCTURADO GENERADO POR EL SER HUMANO (Human-generated data), creado por los empleados de la organización, donde reside la propiedad intelectual de la compañía y que crece de forma significativa año tras año.

Buena parte de las organizaciones tiene dificultades a la hora de entender cómo están siendo empleada la información generada en su actividad cotidiana y desconoce si la información sensible está siendo sobreexpuesta.

Surgen dudas como:

• ¿Quién tiene acceso a mis carpetas, ficheros o buzones de correo?

• ¿Quién está accediendo, modificando, borrando o copiando ficheros y correos de mi empresa?

• ¿Qué ficheros contienen información sensible de mi actividad?

• ¿Qué datos están siendo expuestos a demasiada gente?

• ¿Quién es el propietario del dato?

• ¿Qué dato no se está usando?

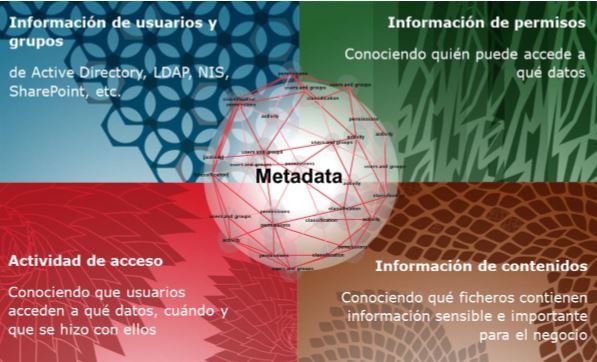

Ante este escenario Varonis, líder mundial en soluciones de gobernanza de datos, propone conectar de nuevo usuarios y datos a través de la explotación del metadato desde cuatro puntos de vista (imagen de la izquierda)

Si os habéis encontrado con alguna de estas dudas, contactad con nosotros para que podamos ayudaros a daros la mejor solución adaptada a vuestro entorno y a vuestro negocio.